В Cyberpunk 2077 взлом, как и многие другие элементы, состоит из нескольких слоев и работает не так, как вы могли бы ожидать. К примеру, с ним связана одна непростая мини-головоломка. В этом руководстве мы объясним вам, как работает Взлом протокола. Вы узнаете, что он делает, когда его необходимо использовать и как можно улучшить свои способности в его применении.

Что такое взлом протокола

Речь идет об особом виде быстрых взломов, который загружает демонов в сеть. На первый взгляд может показаться, что это просто непонятный набор слов, но на деле все гораздо проще.

Когда вы получите Кибердеку (выдается по сюжету), вам удастся выполнять быстрые взломы – это варианты действий, которые появляются после сканирования человека, робота или устройства и напрямую влияют на них. К примеру, вы можете деактивировать или перезагрузить выбранные объекты, используя оперативную память (ОЗУ) для выполнения команды. По мере прохождения игры вы сможете купить или создать дополнительные скрипты быстрого взлома.

Тем не менее, взлом протокола, который имеется в каждой кибердеке по умолчанию, работает иначе, чем другие быстрые взломы. Он нарушает безопасность сети и загружает в нее так называемых демонов, являющихся программами, которые влияют на всю сеть в течение определенного периода времени. Тип загружаемых демонов зависит от того, какие последовательности вы успешно завершите (подробнее об этом ниже).

К примеру, вы можете увидеть в игре защитную систему сети, называемую коротко ЛЕД, которую можно разрушить с помощью демона «Ледокол».

Когда нужно применять взлом протокола

Вам предстоит использовать данную опцию в трех случаях:

- В виде быстрого взлома для нейтрализации вражеской сети (подробнее об этом ниже).

- Чтобы получить доступ (украсть деньги и компоненты) к точке входа (красные настенные устройства, похожие на домофон).

- Для декодирования зашифрованных чипов, таких как чип Militech, который вы найдете в начале игры.

Как работает взлом протокола

Когда вы запускаете взлом протокола, сразу же начинается мини-игра в виде головоломки. В ней вам необходимо будет выполнить несколько вещей.

Первым делом посмотрите в верхний левый угол – там вы увидите надпись «Время действия уязвимости» и таймер, то есть решить головоломку нужно за определенный период времени. К счастью, отсчет не начинается, пока вы не выберете свой первый символ из кодовой матрицы – сетки символов, расположенной под таймером. Кстати, способность «Трансмиграция» в характеристике Интеллект позволит вам увеличить время на взлом на 50%.

Теперь взгляните в центр и наверх, где указано слово «Буфер». Это максимальное количество символов, которое вы можете выбрать. Вам не обязательно (и зачастую не нужно) выбирать такое количество знаков, однако будет все же нелишним иметь несколько ячеек про запас. Вы начнете с четырех слотов. Чтобы получить больше, купите и установите новую кибердеку у риппердоков.

Справа вы увидите список доступных для загрузки демонов. Каждый демон поставляется с последовательностью символов, которую вам нужно вставить в буфер – это необходимо, чтобы загрузить его и получить от него эффект.

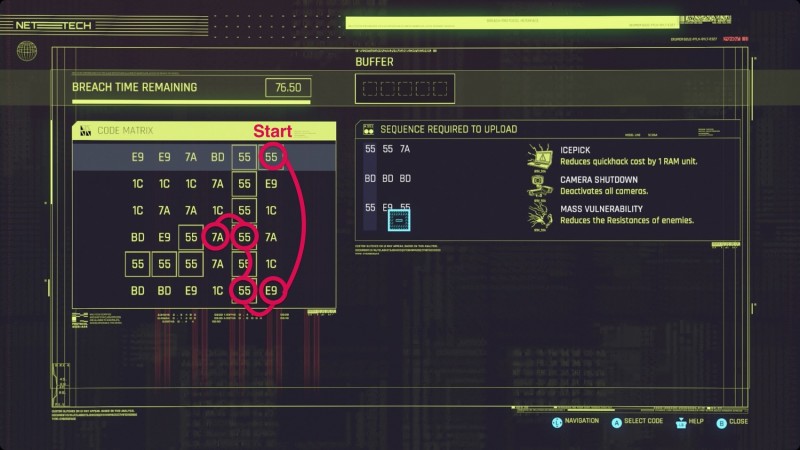

Начинать выбор символов из матрицы нужно с самой первой строки. Вы можете выбрать любой знак в верхней строчке. Следующий выбранный вами символ должен находиться в том же столбце, что и первый. Третий должен быть в том же ряду, что и второй. Четвертый должен быть в том же столбце, что и третий. Эту последовательность чередования строк и столбцов нужно повторять до самого конца.

Загрузка нескольких демонов (завершение нескольких последовательностей)

Поскольку у вас, скорее всего, количество свободных слотов буфера будет превышать число символов в различных последовательностях демонов, вы сможете ввести сразу несколько комбинаций в один буфер.

Ищите символы, которые подходят нескольким последовательностям, особенно в начале и в конце. Если ни один из них не пересекается, ищите достаточно короткие последовательности, чтобы их можно было складывать. Если для этого нет возможности, то сосредоточьтесь на лучших и наиболее полезных демонах.

В приведенном выше примере можно использовать демона для отключения камер (Camera Shutdown), состоящего из трех символов, однако его прямой ввод не позволит нам получить двух других демонов.

Чтобы активировать и их тоже, внимательнее смотрим на Ледокол (ICEPick) и Массовую уязвимость (Mass Vulnerability). Замечаем, что конец последнего демона совпадает с началом первого, поэтому наша новая последовательность будет выглядеть так: 55 E9 55 55 7A. Она умещается в буфере с пятью слотами. Нужный путь тоже показан на примере.

Комментарии